自動修復により、顧客はインフラストラクチャ上で自己修復型のLambda関数を実行し、セキュリティおよびガバナンスの失敗をリアルタイムで修正することができます。サポートされている自動修復Lambda関数のリストについては、GitHubページを参照してください。

大規模ビジネスにおける自動修復の実装やセキュリティギャップを埋めるためのカスタムLambdaの作成に関する詳細は、Cloud Risk Managementプラットフォームを使用したセキュリティとコンプライアンスの自動修復の追加方法をご覧ください。

注意Example Scenario: ユーザがS3アクセス制御リスト (ACL) を使用してS3 bucketを公開読み取り可能にします。

|

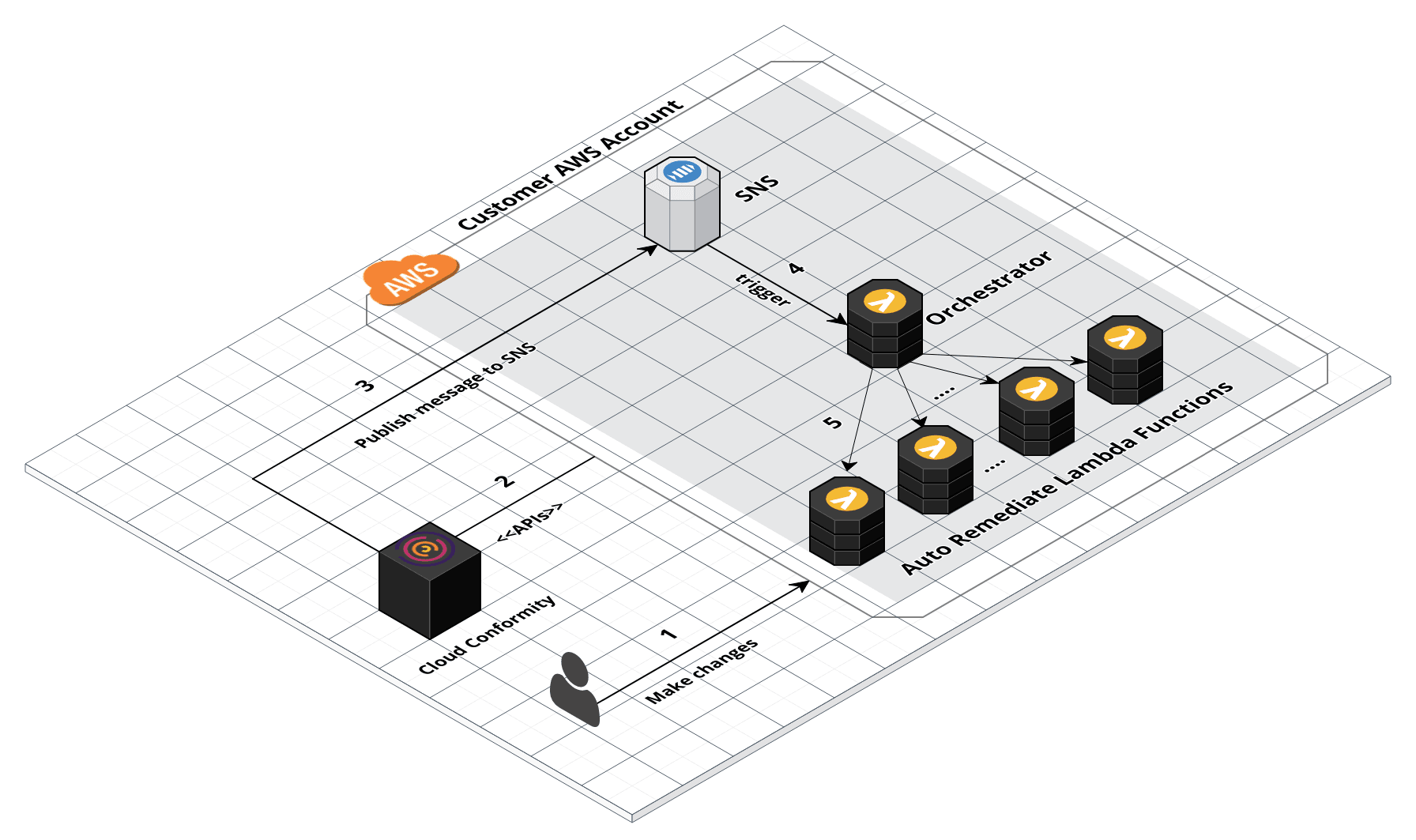

自動修復はどのように機能しますか

手順

- Cloud Risk Managementはリスクをルールの失敗として識別します

- Cloud Risk Managementは指定されたSNSチャンネルに通知を送信します。

- SNSトピックはオーケストレーターLambda Functionをトリガーし、それがS3 bucketの自動修復機能を呼び出します。

- AutoRemediateS3-001関数はS3 bucketのACLを更新し、ルールの不備を解決することでセキュリティギャップを埋めます。

次のステップ

自動修復を設定する

手順

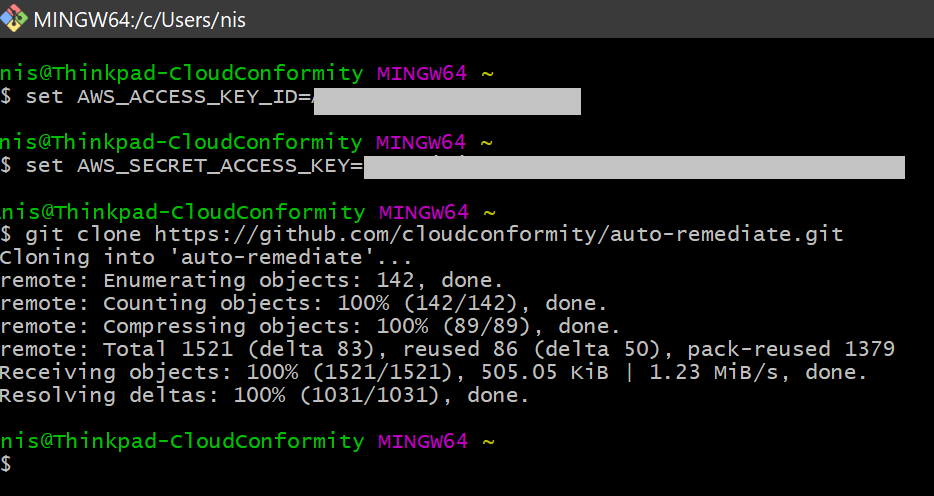

- 公式のServerlessドキュメントに従って、AWS accountをServerless Frameworkにインストールし、アクセスを提供してください。Auto-remediationリポジトリの作業コピーを作成し、以下の指示に従ってください。

- Auto-remediationリポジトリの作業コピーを作成する:1. Linux/Mac OS X/WindowsにGitをインストールしていない場合はインストールしてください2. 次のGitコマンドを実行します:

git clone https://github.com/cloudconformity/auto-remediate.git 3. 自動修復フォルダ内のfunctionsディレクトリに移動します:

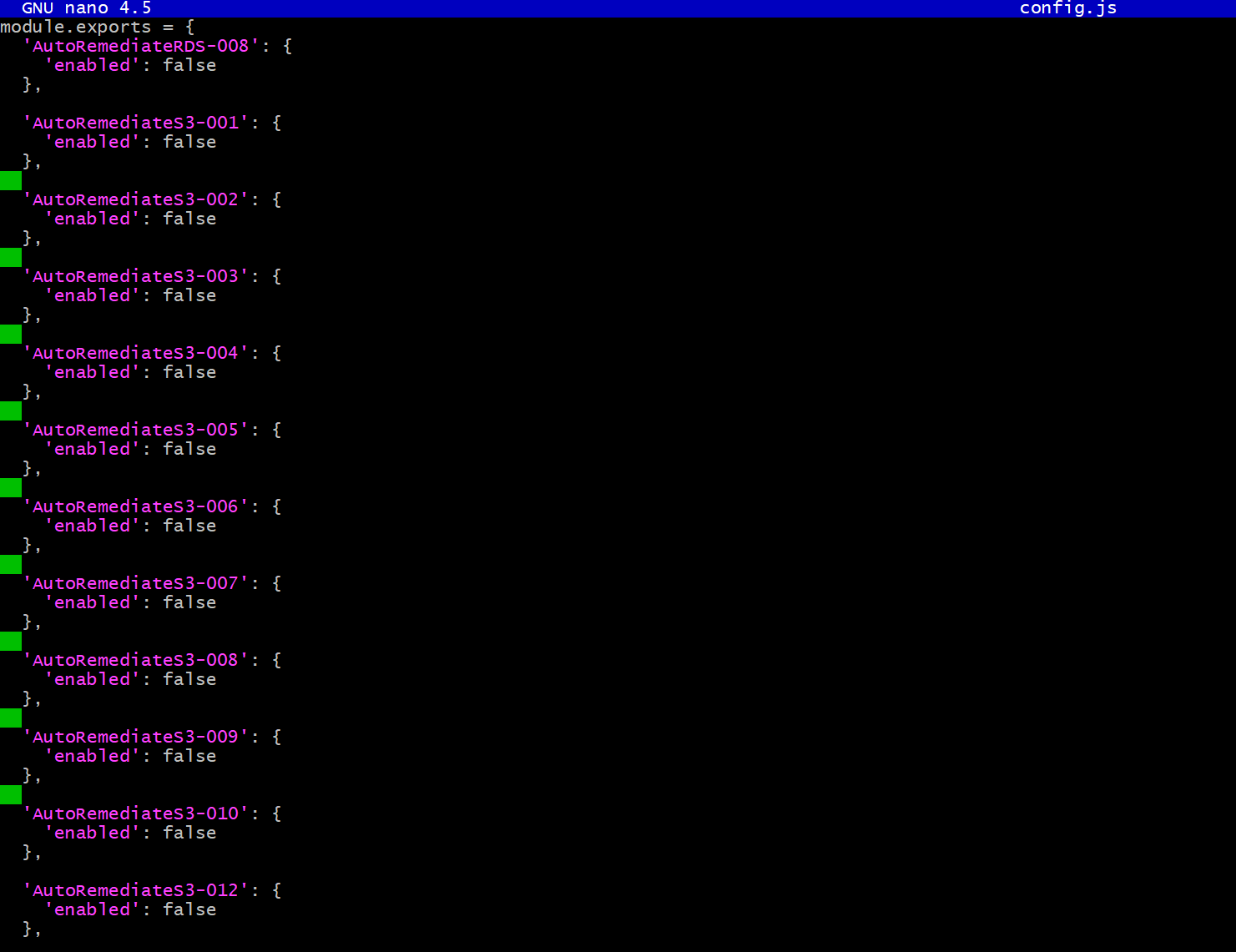

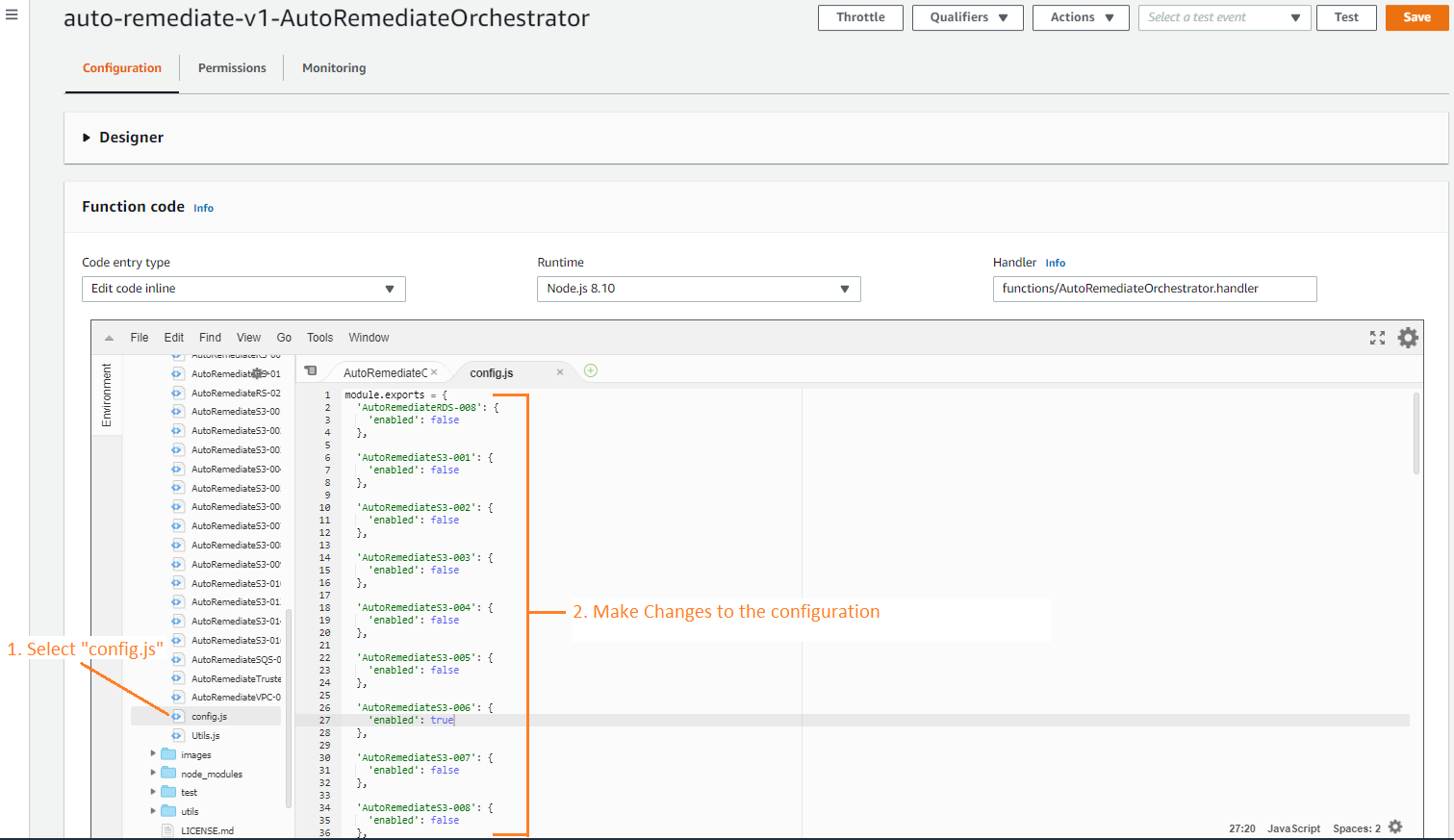

3. 自動修復フォルダ内のfunctionsディレクトリに移動します:cd auto-remediate/functions4. コマンドを使用してアクセスルールを設定します:nano config.js{.zoom} 5. [config.js]ファイル内のすべてのルールは次のように設定されていますデフォルトでは誤設定を防ぐために

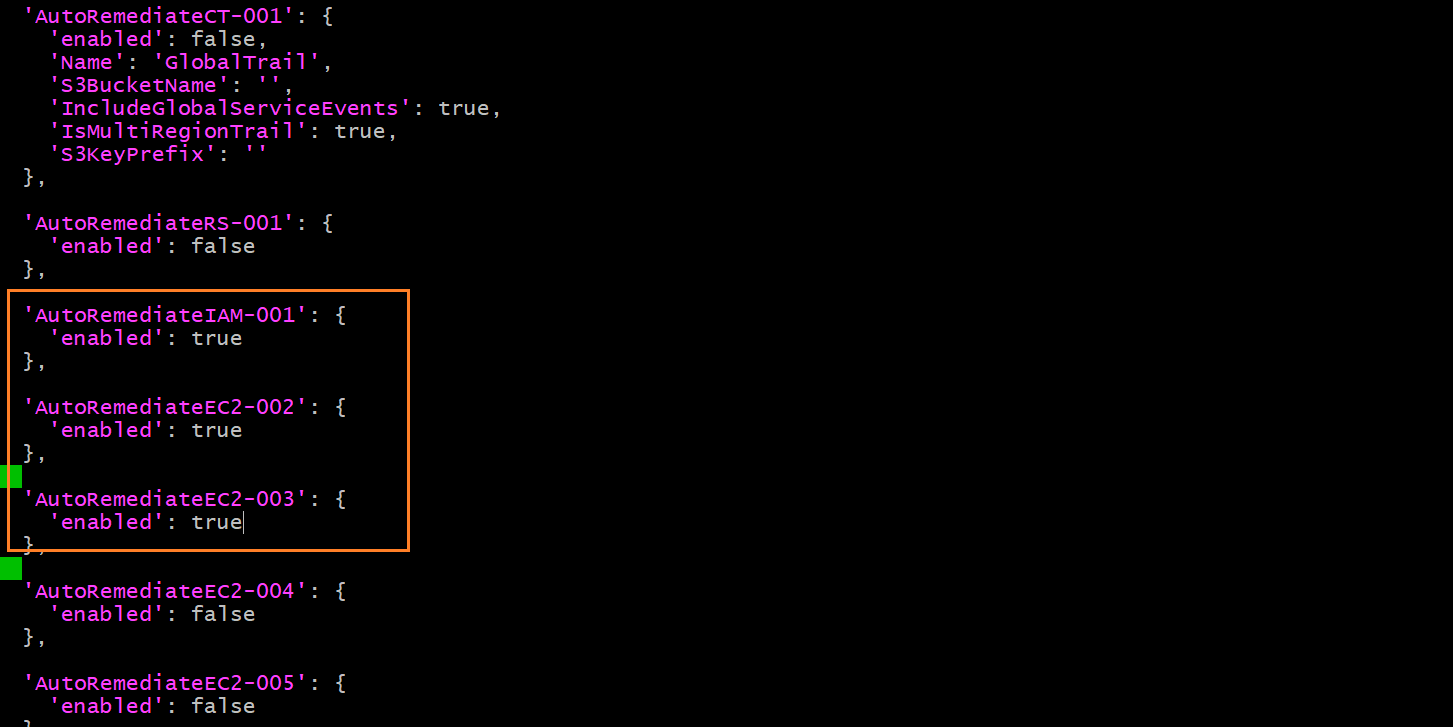

5. [config.js]ファイル内のすべてのルールは次のように設定されていますデフォルトでは誤設定を防ぐために'enabled': falseとなっています。ルールを有効にするには、値を変更して手動で有効にする必要があります'enabled': true 6. 変更を加えた後:

6. 変更を加えた後:- キーボードアクション[Ctrl-O]を実行して変更を保存

- [入る]を押して変更を確認

- キーボード操作[Ctrl-X.]を行ってコマンドラインエディタを終了します

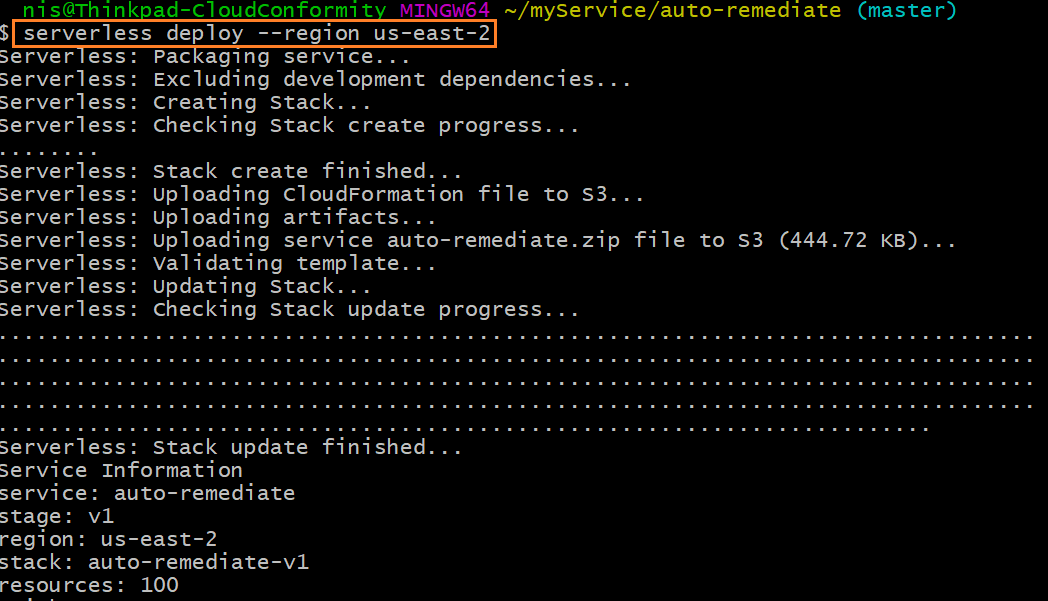

7. 次のコマンドを実行します。- Move one level up to the "auto-remediate" folder using the command: `cd ..` - Make node:modules folder available to AWS using the command: `npm install` {.zoom}8. 次のコマンドを実行して自動修復を展開します。serverless deploy --region [your AWS account region]例serverless deploy --region us-east-2

注意

!!! note "" 自己修復機能のために、AWS accountと同じリージョンに自動修復を展開することをお勧めします。チェックの失敗の検出は、RTMとCloud Risk Management Botによって実行されるため、展開リージョンに依存しません。 9. 配置が成功した場合:

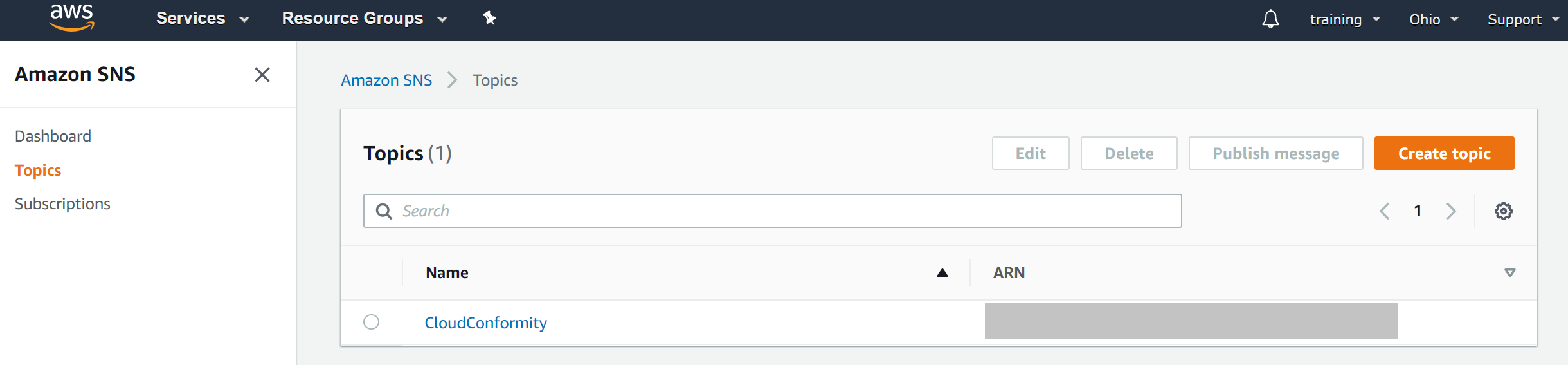

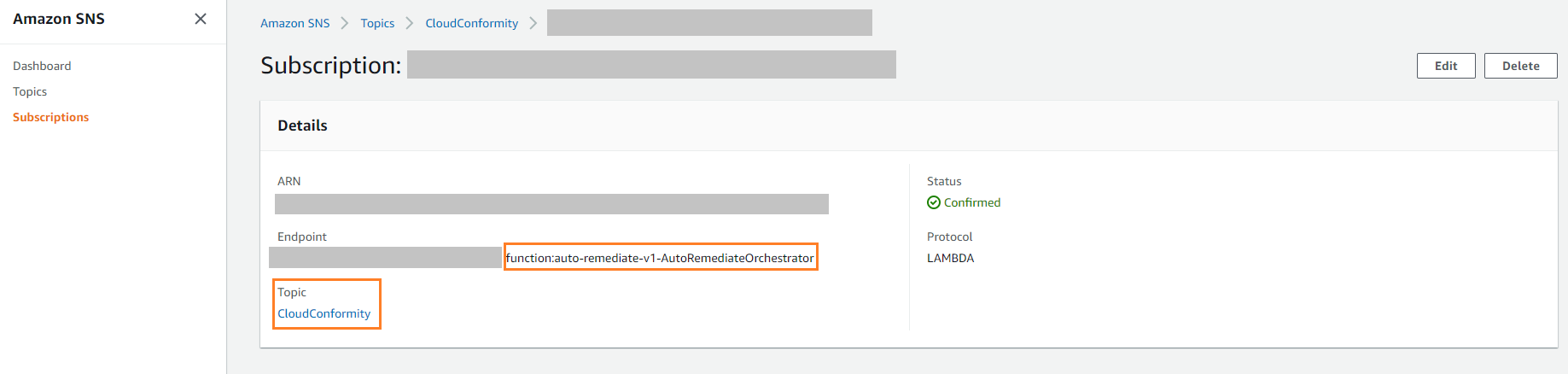

9. 配置が成功した場合:- An SNS topic named **CloudConformity** is automatically created in your AWS account.

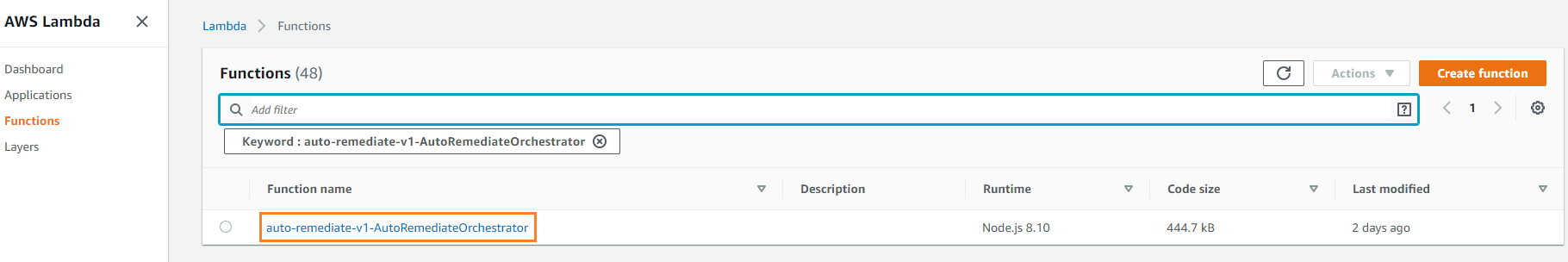

- [CloudConformity]SNSトピックに自動的にサブスクライブされるLambda Function[autoremediate-v1-AutoRemediateOrchestrator]。

10. Cloud Risk ManagementプラットフォームでAmazon SNS Communicationチャネルを統合し、有効にしたい通知を選択してください。

10. Cloud Risk ManagementプラットフォームでAmazon SNS Communicationチャネルを統合し、有効にしたい通知を選択してください。- [Automatic notifications](toggle-automatic-notifications.xml) - failed checks are automatically resolved when a message is published to your SNS channel. - [Manual notifications](toggle-manual-notifications.xml) - you can view the **Send via SNS** button on Check failures. Click on the button to resolve the failure.

次のステップ

自動修復の展開後にルールを有効化または無効化する

手順

- AWS Consoleで、 の順に選択します

- 検索して選択: [auto-remediate-v1-AutoRemediateOrchestrator]

- 設定を変更します。

- [config.js]を選択し、自動修復ルールの設定を変更してください。

自動修復導入のテスト

手順

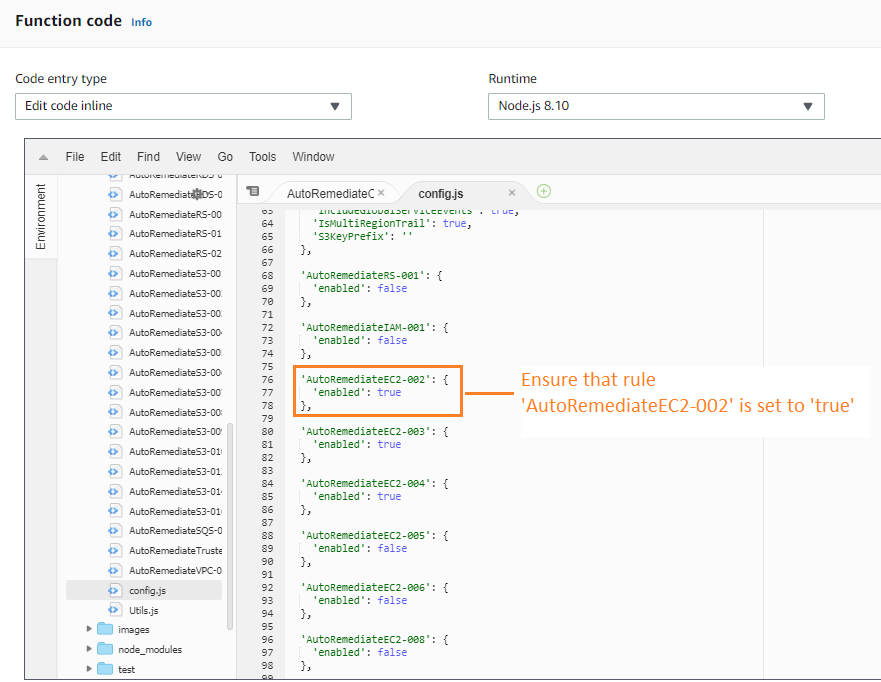

- Amazon SNS チャネルを設定する際に選択した通信トリガーが次のものであることを確認してください:すべてのチェックの通知を送信するようにデフォルトに設定するか[ルール]の下で[EC2-002]を特定して選択できます

- [AutoRemediateEC2-002]ルールが有効になっていることを確認するには、ルールを有効にする手順に従ってください。

- AWS Consoleで、 の順に選択します

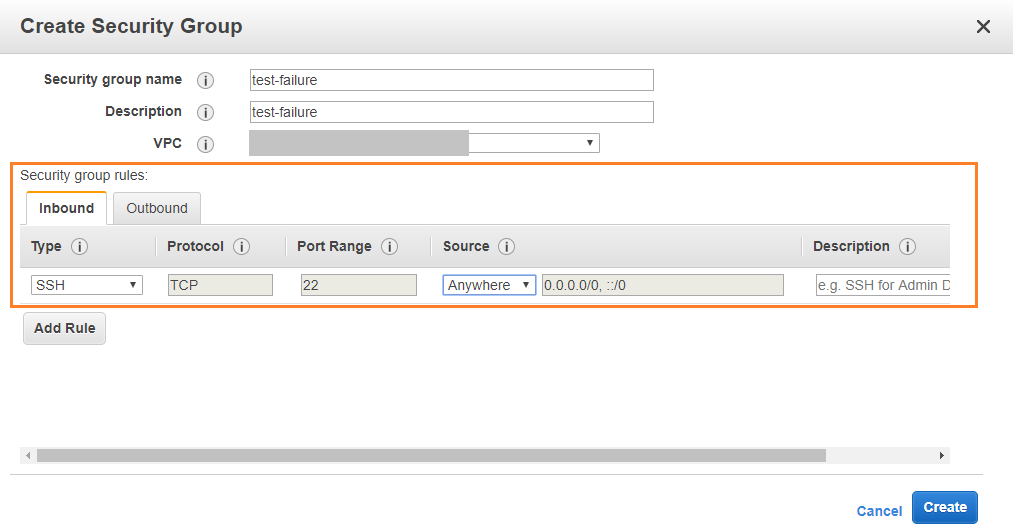

- [Create Security Group]をクリック

- 名前、説明を入力し、VPCを選択してください

- で [ルールを追加] をクリックします。

- タイプを選択: [SSH]

- [Anywhere]

- [作成]をクリックしてください。!!! note ""

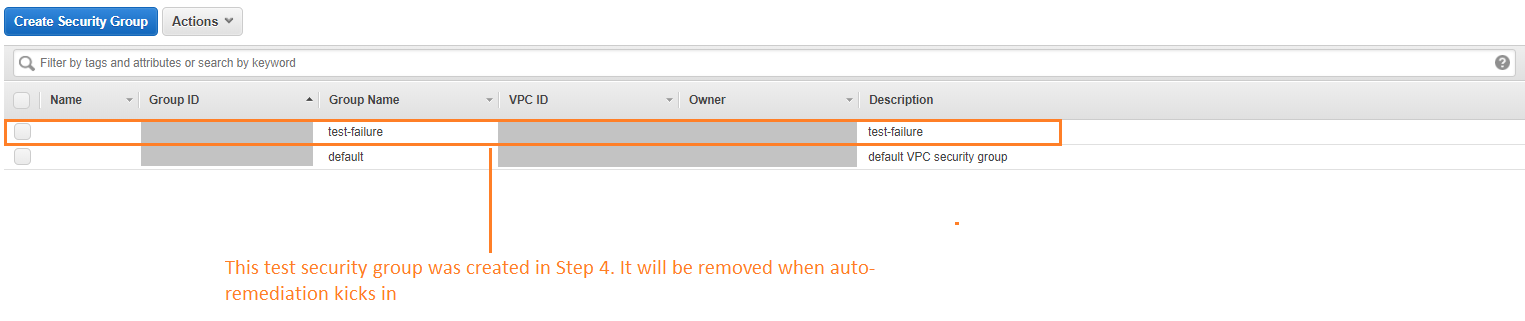

- リアルタイム脅威監視を有効にしている場合、オートリメディエーションが開始されると、アクティビティダッシュボードとモニタリングダッシュボードにすぐにエントリが表示されます。

- 自動通知のみを有効にしている場合、チェックの失敗は自動的に解決されます。

手動通知を使用した解決

手動通知のみを有効にしている場合は、以下の手順に従って失敗を解決してください。

手順

- すべてのチェックレポートに移動し、ルールを次の条件でフィルターします:

- ルール: EC2-002 (無制限のSSHアクセス)

- Only show checks created less than: 1日

- チェック失敗時に、[SNSで送信]をクリックしてください。

自動修復の解決を確認する

手順

- AWS Consoleで、に移動します。手順4で作成したセキュリティグループがもう利用できないことがわかります。

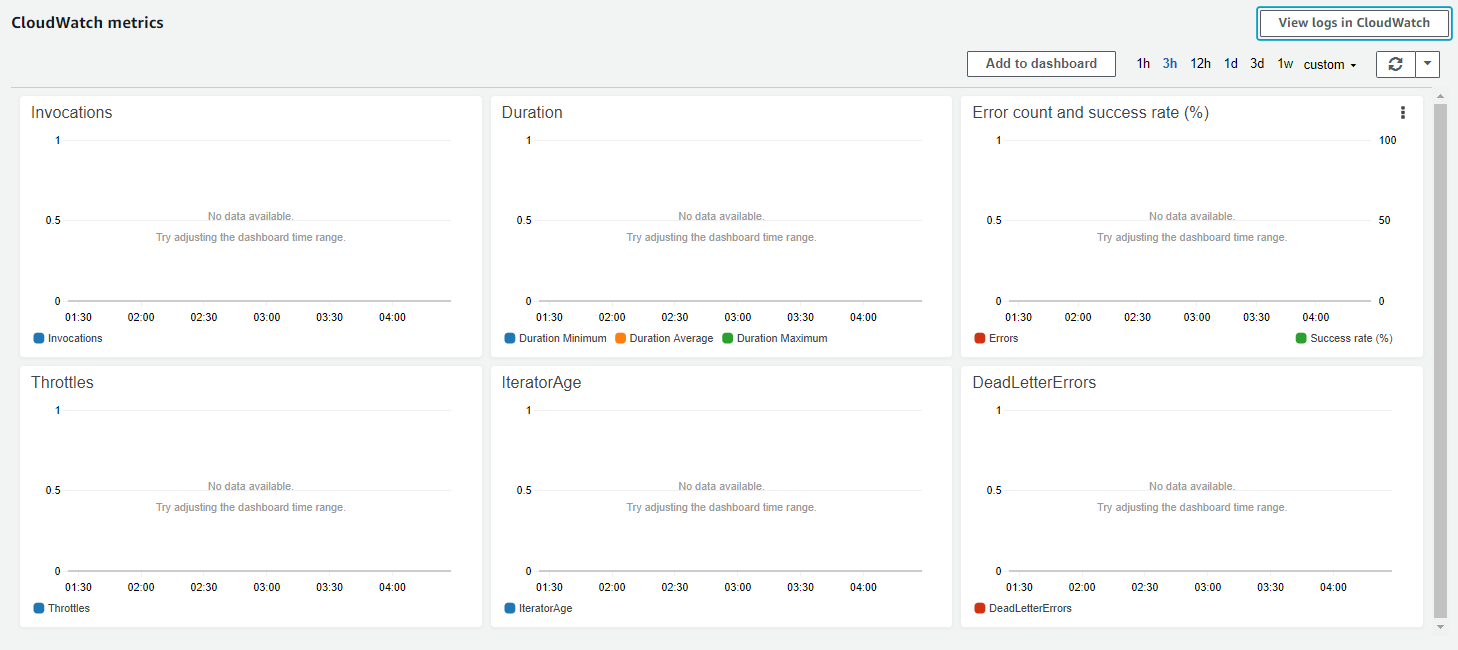

- AWS Consoleで、**Services > Compute > Lambda > Functions > {auto-remediate function}を選択

> Monitoring**に移動します。[auto-remediate-v1-AutoRemediateOrchestrator]とそのサブ関数がトリガーされているかどうかを理解するために、Lambdaのモニタリングチャートを確認することもできます。

Auto-remediationプロジェクトへの貢献

自動修復コードをフォークして変更することはできますが、Cloud Risk Managementはフォークされたコードに対してサポートを提供しません。ただし、自動修復コードにプルリクエストを送信することができ、承認されれば、コードはカスタマーサクセスチームによってサポートされます。