Key Vault属性のアクセス ポリシーを追加

TrendAI Vision One™™ – Cloud Risk ManagementがCloud Risk Managementプラットフォームで特定のルールを正常に実行できるようにするためには、Azureアカウント内のKey Vault属性とシークレットをリストする権限を許可する必要があります。

セットアップが必要です。

手順

- Azureの[自宅]から、[Key Vaults.]に移動します

- ルールがモニタするキーとシークレットを含むボールトに移動します。

- [Access policies]セクションに移動し、+[Add Access policy button.]をクリックしてください

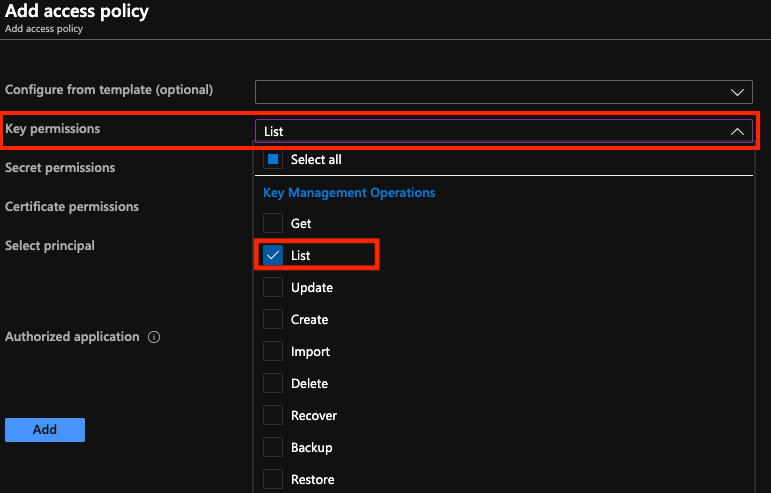

- [Key permissions:]を設定する

- [For Key permissions,] ドロップダウンから[一覧]を選択してください。

- [Key Management Operations]の下で[List.]を確認

{.zoom}

- [Secret permissions:]を設定する

- [Secret permissions]のために、ドロップダウンから[一覧]を選択してください。

- [Secret Management Operations]の下で[List.]を選択

- [Certificate permissions:]を設定する

- [Certificate permissions]には、ドロップダウンから[一覧]を選択してください。

- [Certificate Management Operations]の下で[List.]を選択

- Azureアプリ登録のセットアップ手順で[Principal.]として[App registration setup]を選択してください

{.zoom}

- 右下隅の[選択]をクリックしてください。

- [Add.]をクリック

- 次のページで[保存]をクリックしてください。

次のステップ

変更を保存すると、画面の右上に通知が表示され、Key Vaultの更新が確認されます。

Firewall Enabled Keyvaults

ファイアウォールが有効になっているKeyvaultの場合、Keyvaultルールに必要なCloud Risk ManagementからのAPI呼び出しを許可するために、Cloud Risk ManagementのIPv4アドレスを追加する必要があります。

-

Azureの[自宅]から、[Key Vaults.]に移動します

-

ルールがモニタするキーとシークレットを含むボールトに移動します。

-

左側のナビゲーションから[ネットワーキング]セクションに移動

-

[ファイアウォール]セクションの下に、次のIPv4アドレスまたはCIDRブロックを追加してください。

|

地域

|

アドレス

|

|

us-west-2 (Oregon)

|

|

|

ap-southeast-2 (Sydney)

|

|

|

eu-west-1 (Ireland)

|

|

|

Ca-central-1 (Canada)

|

|

|

ap-southeast-1 (Singapore)

|

|

|

eu-central-1, CloudOne Germany (de-1)

|

|

|

ap-northeast-1, CloudOne Japan (jp-1)

|

|